Bộ lọc thư rác (spam filters) đóng vai trò quan trọng trong việc bảo vệ hộp thư đến của bạn khỏi các loại lừa đảo, phần mềm độc hại và nhiều mối nguy hại khác. Tuy nhiên, những kẻ lừa đảo luôn tìm cách thích nghi và phát triển các kỹ thuật mới. Một kỹ thuật lừa đảo qua email mới, được gọi là “Email Salting”, đang giúp kẻ tấn công vượt qua các hàng rào bảo vệ email của bạn. Để giữ an toàn cho hộp thư của mình, bạn cần trang bị kiến thức để nhận diện và phòng tránh kỹ thuật này.

Email Salting Hoạt Động Như Thế Nào?

Email Salting là một kỹ thuật tinh vi mà những kẻ lừa đảo sử dụng để thao túng nội dung email, chủ yếu bằng cách bóp méo mã HTML cơ bản của email, nhằm đánh lừa các bộ lọc thư rác. Trình duyệt email của bạn sẽ dịch mã HTML này thành nội dung bạn thấy trên màn hình. Bằng cách sử dụng các thủ thuật khác nhau, kẻ lừa đảo có thể chèn các ký tự rác vào mã, từ đó vượt qua bộ lọc trong khi vẫn đảm bảo rằng văn bản hiển thị trên màn hình là bình thường và không bị biến đổi.

Ví dụ điển hình là việc chèn các ký tự không gian có chiều rộng bằng 0 (zero-width space) và ký tự không nối có chiều rộng bằng 0 (zero-width non-joiner) vào mã HTML. Nói một cách đơn giản, một email sẽ hiển thị một từ thường kích hoạt bộ lọc thư rác, trong khi mã cơ bản lại chứa đầy các ký tự đệm (filler characters). Chẳng hạn, từ “WELLS FARGO” khi hiển thị vẫn sẽ là “WELLS FARGO”, nhưng khi kiểm tra kỹ hơn mã HTML, chuỗi ký tự thực tế có thể là “WEqcvuilLLS FAroyawdRGO”.

Đây không phải là cách duy nhất để thực hiện kỹ thuật này. Một phương pháp đơn giản hơn, như tấn công homoglyph, cũng có thể gây ra thiệt hại tương tự. Kỹ thuật này liên quan đến việc thay thế một số ký tự bằng các ký tự trông tương tự nhưng được mã hóa khác nhau. Ví dụ điển hình là việc thay thế chữ ‘o’ thông thường bằng chữ ‘o’ từ bảng chữ cái Cyrillic. Mặc dù chúng trông gần như giống hệt nhau, nhưng chúng có mã Unicode (một tiêu chuẩn mã hóa văn bản) khác biệt.

Kỹ thuật này không chỉ có thể đánh lừa một số bộ lọc thư rác mà còn đủ sức lừa bạn tin rằng người gửi là hợp pháp.

Tấn Công Homoglyph: Nguy Hiểm Tiềm Ẩn Khó Nhận Biết

Như đã đề cập, hình ảnh có thể thay thế ngàn lời nói, và với homoglyph, sự tinh vi được đẩy lên một tầm cao mới. Hãy xem ví dụ dưới đây:

- Bank of America

- Bank of America

Ở ví dụ trên, chữ “o” đã được thay thế bằng một ký tự trông tương tự, và có vẻ khá rõ ràng. Tuy nhiên, hãy thử một ví dụ khó hơn nhiều:

- Bank of America

- Bank оf America

Gần như không thể phân biệt được bằng mắt thường và cực kỳ dễ thực hiện với việc hoán đổi bảng chữ cái Cyrillic (ví dụ thứ hai là phiên bản “đã được làm muối” – salted).

Một cách khác mà kẻ lừa đảo có thể vượt qua bộ lọc của bạn là sử dụng hình ảnh thay vì văn bản. Kỹ thuật này thường dễ nhận biết hơn đối với hầu hết mọi người vì không có dịch vụ hợp pháp nào sẽ thay thế văn bản bằng hình ảnh, đặc biệt nếu họ đang cảnh báo bạn về một vi phạm dữ liệu hoặc bất kỳ chiêu trò lừa đảo phishing nào khác đang diễn ra.

Làm Thế Nào Để Phát Hiện Một Cuộc Tấn Công Email Salting?

Câu trả lời ngắn gọn là: bạn hoàn toàn có thể.

Mặc dù những cá nhân độc hại hiện đang sử dụng AI để tạo ra các email lừa đảo hiệu quả hơn, nhưng các cuộc tấn công kiểu này vẫn khá dễ phát hiện nếu bạn quen thuộc với các dấu hiệu nhận biết chính. Hãy xem bộ lọc thư rác của bạn chỉ là lớp phòng thủ đầu tiên chống lại phishing. Nếu một email lừa đảo nào đó bằng cách nào đó lọt qua, đó không phải là ngày tận thế.

Để dễ dàng xác định trạng thái đáng ngờ của email, hãy xem xét kỹ tổng thể nội dung tin nhắn.

Hầu hết các vụ lừa đảo phishing đều lộ tẩy ngay khi bạn tự hỏi tại sao một doanh nghiệp hợp pháp lại cố gắng khiến bạn hành động quá nhanh bằng cách chuyển hướng bạn đến một trang web hoàn toàn mới hoặc thúc giục bạn tải xuống tệp đính kèm ngay lập tức. Kẻ lừa đảo sử dụng các kỹ thuật xã hội học (social engineering tricks) để thao túng bạn hành động nhanh chóng. Nhưng nếu bạn bình tĩnh lại và suy nghĩ, bạn có thể sẽ nhìn thấu được trò lừa bịp này.

Ngay cả khi email trông có vẻ chính xác, nó sẽ thiếu các chi tiết cá nhân mà công ty đó nên có. Ví dụ, họ có thể gọi bạn là “Kính gửi Quý khách hàng” hoặc những cụm từ tương tự.

Mặc dù homoglyph có thể khiến mọi thứ trở nên khó phát hiện hơn một chút, nhưng địa chỉ email mà kẻ lừa đảo sử dụng có thể không chính xác. Bạn sẽ thấy rằng tên miền là một biến thể của tên miền chính thức, hoặc nếu kẻ lừa đảo lười biếng, đó có thể là một tài khoản Gmail thông thường mà không có doanh nghiệp tự trọng nào sử dụng.

Nhưng giả sử bạn không phát hiện bất kỳ dấu hiệu nào trong email đã nhận. Bạn có nên làm theo hướng dẫn của nó không? Câu trả lời là không.

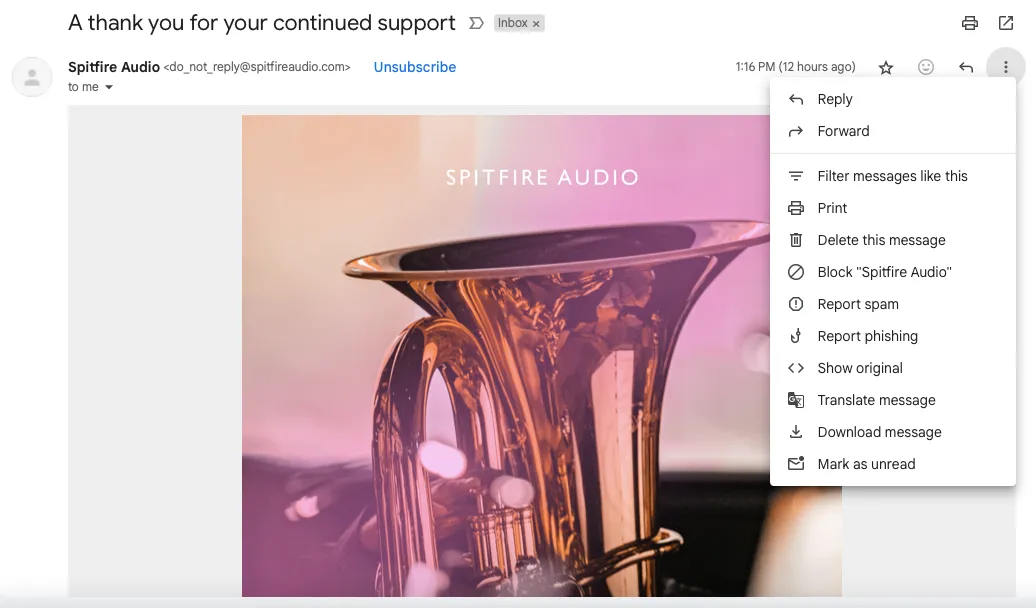

Source View – Công Cụ Đắc Lực Để Kiểm Tra Email

Để kiểm tra xem một email có bị “salting” hay không, bạn nên xem nhanh mã HTML của nó thông qua tính năng “Source View” (Xem nguồn). Hầu hết các ứng dụng email đều có tùy chọn này, nhưng ở đây chúng tôi sẽ lấy Gmail làm ví dụ.

Giao diện một email bình thường trong Gmail

Giao diện một email bình thường trong Gmail

Nhấp vào ba dấu chấm ở góc trên cùng bên phải của email và chọn “Show original” (Hiển thị bản gốc) hoặc “Source View” (Xem nguồn) trong danh sách thả xuống. Bạn sẽ có thể nhìn thấy cấu trúc bên trong của email.

Mã HTML của một email hợp lệ khi xem bằng Source View

Mã HTML của một email hợp lệ khi xem bằng Source View

Rõ ràng là nội dung của tin nhắn hoàn toàn nguyên vẹn và giống hệt như những gì được hiển thị ở giao diện người dùng của email: không có ký tự ngẫu nhiên nào chen vào giữa các từ được chọn, không có mã ẩn.

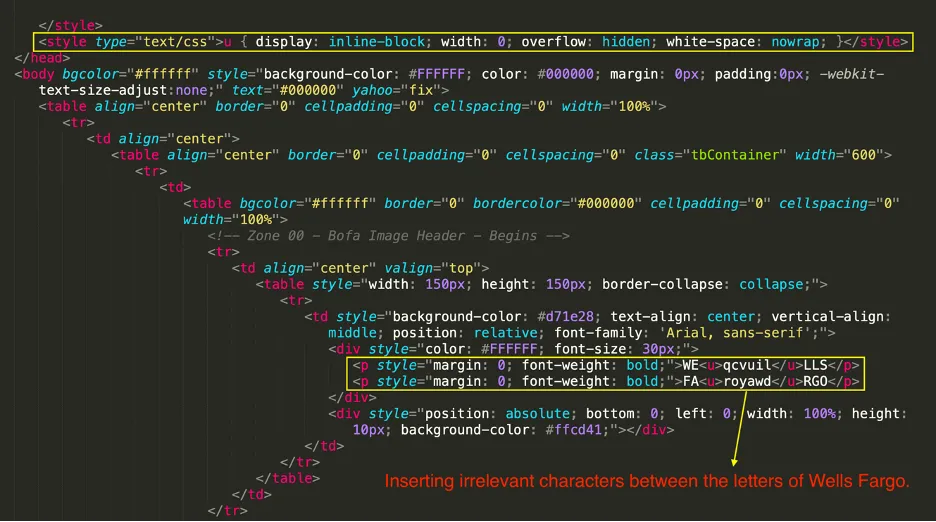

Hãy nhớ ví dụ “Wells Fargo” của chúng ta từ trước đó. Mã HTML đã thao túng sẽ vẽ nên một bức tranh rõ ràng về sự khác biệt. Sẽ có một loạt các ký tự không liên quan được chèn vào giữa các từ “Wells” và “Fargo”.

Ví dụ về mã HTML bị thao túng trong email salting với các ký tự rác

Ví dụ về mã HTML bị thao túng trong email salting với các ký tự rác

Thật không may, rất khó để tìm thấy một email bị salting trong thực tế, nhưng ví dụ này mô phỏng gần đúng những gì bạn sẽ thấy trong chế độ xem nguồn nếu mã email đã bị can thiệp, như được minh họa bởi Cisco Talos.

Bảo Vệ Bản Thân Khỏi Tấn Công Homoglyph Bằng Công Cụ Chuyên Dụng

Tấn công email salting có nhiều điểm tương đồng với tấn công homoglyph. Nếu email có vẻ hợp pháp nhưng bạn vẫn có cảm giác lạ về nó, việc đeo “kính thám tử” và bắt đầu tìm kiếm các ký tự đáng ngờ là một hành động thông minh.

Hãy chú ý kỹ, và bạn sẽ nhanh chóng có thể biết ký tự nào là sai:

- Homoglγph

Nếu bạn đoán là chữ “γ”, bạn đã đúng. Nó nổi bật lên như một cái gai trong mắt nếu bạn biết mình đang tìm gì.

Tuy nhiên, mặc dù việc phát triển khả năng nhận diện chi tiết để tránh bị lừa đảo là cần thiết, nhưng cũng có rất nhiều công cụ trực tuyến để phát hiện homoglyph mà bạn có thể sử dụng. “Spoofed Unicode Checker” là một trong những công cụ hữu ích. Chỉ cần sao chép văn bản vào cửa sổ bên trái, và công cụ sẽ cho bạn biết ký tự nào là giả mạo.

Với kiến thức này và bộ công cụ mới trong kho vũ khí của mình, bạn sẽ có thể tự bảo vệ mình một cách hiệu quả chống lại các cuộc tấn công phishing nếu một email lọt qua bộ lọc thư rác của bạn. Mặc dù các vụ lừa đảo ngày càng tinh vi hơn với sự hỗ trợ của AI, việc thực hành ý thức thông thường và nhận thức được các dấu hiệu chính của phishing sẽ giúp bạn rất nhiều trong việc tránh trở thành nạn nhân của các chiêu trò này.